恶意代码分析实战(三)

恶意代码分析实战(三)1:DllMain的地址是什么?

2:使用Imports窗口并浏览到gethostbyname, 导入函数定位到什么地址?

3:有多少函数调用了gethostbyname?

4: 将精力集中在位于0x10001757处的对gethostbyname的调用,你能找出那个DNS请求将被触发吗?

在这儿,找DNS,前面PUSH了这样一个字符串,跟进去

这个就是要DNS查询的地址,上面在压栈的时候有add eax,0dh的操作,因此指向的就是pics.praticalmalwareanalysis.com

5:IDA Pro识别了在0x10001656处的子过程中的多少个局部变量?

局部变量有23个

6:IDA Pro识别了在0x10001656处的子过程中的多少个参数?参数就是IpThreadParameter=dword ptr 4这一个

7:使用Strings窗口,来在反汇编中定位字符串\cmd.exe /c。 它位于哪?

8:在引用\cmd.exe /c的代码所在的区域发生了什么?

上面的部分看上去像是一个命令行操作

上面一部分就是开启一个系统进程,然 ...

恶意代码分析实战笔记(二)

恶意代码分析实战笔记(二)LAB03-01.exe1、找出这个恶意代码的导入函数与字符串列表?使用strings查看字符串,发现一下内容

发现了一个网址,然后导入的函数库使用了VideoDriver,ws2_32.dll,还有个vmx32to64.exe听名字是视频32位转64位,又发现了两个注册表项SOFTWARE\Microsoft\Windows\CurrentVersion\Run还有SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders,是开机启动项。然后在Process Explorer里面跑一下,查看DLL,发现dnsapi.dll是查询DNS的

2、这个恶意代码在主机上的感染迹象特征是什么?修改注册表,在HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\VideoDriver写一个值C:\WINDOWS\system32\vmx32to64.exe,然后开机自启,在C:\Windows\system32\vmx32to64.exe写入该文件 ...

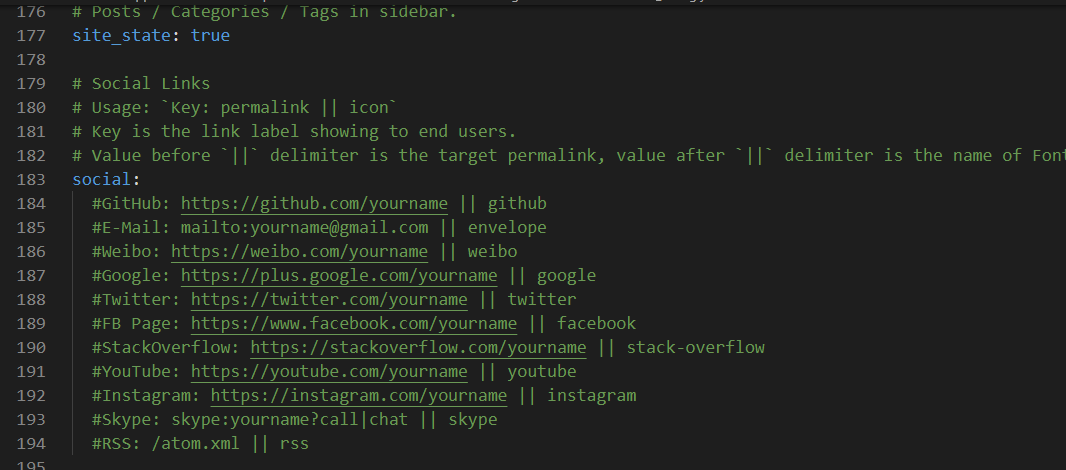

自动化markdown插入图床

自动化markdown插入图床之前用的是sm.ms的一个公共图床,的确很不错,还有开放API端口,很不错。于是我写了个自动化脚本,来实现上传到图床然后去对文本的连接进行替换的操作,但是由于这个图床够狠,1分钟必须低于多少次,然后一个小时又不能超过20张,非常烦人,看来免费的才是最贵的。于是下定决心不用这个API,自己去用自己的GitHub来搭建一个图床,VPS的话以后再考虑。

自己写了个脚本完成自动化操作,以后就非常方便了,只需要粘贴图片->图片放入git文件夹->运行自动化脚本,就可以完成替换了,比较方便,使用方法如下

首先在GitHub上面弄个目录来专门放你的图片

然后在本地git clone下来

然后把你的图片放进去,你也可以在typora中设置图片的自动保存路径,这样一来这一步也省去了,直接跑脚本

然后打开脚本,进行个人设置

需要个人设置的地方我都会在下面代码中注释出来

然后图床替换就完成了,是不是很快呢,自动化代码如下

1234567891011121314151617181920212223242526272829303132333435363738394 ...

恶意代码分析实战笔记(一)

恶意代码分析实战解题笔记(一)LAB01-01.dll和LAB01-01.exe 文件分析首先拖到www.virustotal.com里面进行在线分析,得到如下结果

大多数杀毒引擎分析出这是一个特洛伊木马病毒

分析LAB01-01.exe得到的结果如下

和上面的结果类似

然后再虚拟机上进行分析

LAB01-01.dll文件没有加壳,就是个普通的VS6编译出的dll,里面的代码区段也很明显,多了个重定位区段。

LAB01-01.exe这个文件也没有加壳,就是普通VC6编译出的EXE,代码区段也很明显

通过strings查看LAB01-01.exe里的关键字符串

除了基本的KERNEL32.DLL和MSVCRT.DLL之外,还看到了调用CreateFileA,CopyFileA等可疑的API,通过字符分析,猜测是把程序的lab01-01.dll复制到C:\Windows\system32\kernel132.dll,改个名字,然后查找,调用该程序。

这个分析完了之后再看看dll里的字符

看到了WS2_32.dll是用于网络套接字编程的一个DLL,然后还有一个私有IP地址,估 ...

计算机存储实验

分区表与文件结构任务一 MBS引导扇区读取命令在MS-DOS中输入debug进入debug 模式,通过调用INT 13功能来获取MBS信息

123456789-A 100mov ax,0201mov bx,0600mov cx,0001mov dx,0080int 13int 3-G;通过查看运行的汇编指令来判断是否执行-D 600 800;通过查看数据的方式来查看刚才保存进入缓冲区的数据

由于MS-DOS屏幕无法滚动因此采用查看两次两张图片拼接的方式来显示数据

分析含义MBR的组成

引导程序机器码

分区表×4

定位符/有效位

446B

64B

2B 0X55AA

前446B的机器码在不同的MBR硬盘上都一样的,在XP的MBP硬盘(现在的硬盘基本都是GPT格式的了)通过WINHEX来导出前446B数据,通过IDA打开就可以得到以下汇编代码

由于安装的DOS只有一个分区,因此我们就只需要分析一个分区表

80 01 01 00 0B 7F BF 07 3F 00 00 00 C1 FB 3F 00

80:代表是有引导程序的活动分区

01 01 00:代表起始位置是 ...